基于PUF的物联网设备安全认证

原文下载:PUF-Based_Authentication_for_the_Security_of_IoT_Devices.pdf

一、研究背景

1.1 基于 PUF 的物联网设备威胁

基于 PUF 安全系统的主要威胁就是攻击者能够获取挑战的正确响应;

建模攻击是新兴攻击的一个例子,旨在复制PUF的挑战和响应行为,以克隆 PUF 设计生成的秘密密钥。

针对基于物理不可克隆功能(PUF)的物联网设备认证方案的建模攻击被分类为不同的类别。

1.1.1 机器学习攻击

机器学习攻击被认为是最成功的复制 PUF 设计行为的攻击,一些基于机器学习的模型攻击已经分析出模仿 PUFs 行为,算法的有效性取决于不同的 PUF 设计的复杂性。

1.1.2 中间人攻击

攻击者通过提取和记录服务器和设备之间通信的数据包,并且提取出其中的挑战-响应对(CRPs)进行存储。在获得一组 CRPs 后,可以通过利用机器学习对 PUF 进行建模。

1.1.3 基于硬件的侧信道攻击

侧信道攻击利用各种参数,如电流泄漏、电压变化和功耗,对半导体集成电路(IC)和物联网(IoT)设备发起攻击。这些攻击利用侧向挑战参数来模拟稳健的 PUF 设计。

二、基础组件分析

2.1 研究成果

提出了一种轻量级的基于异或环振荡器 PUF (XOR-ROPUF)的物联网系统安全认证方案。

提出的管理方案在验证机构和物联网设备之间进行认证,保证数据的一致性和完整性,降低网络攻击的风险。

2.2 实现方法

使用延迟 PUF 在物联网设备上进行身份认证;

2.2.1 异或-环振荡器 PUF(XOR-ROPUF)

提出的 XOR-ROPUF 增强了熵,使设计能够为安全可信的物联网应用生成挑战-响应对,这些应用需要稳健、轻量级的密钥和密码密钥生成。

轻量级的 PUF 设计,低消耗并且能够安全、有效地为物联网设备生成秘密密钥,包括物联网设备认证的鲁棒性;

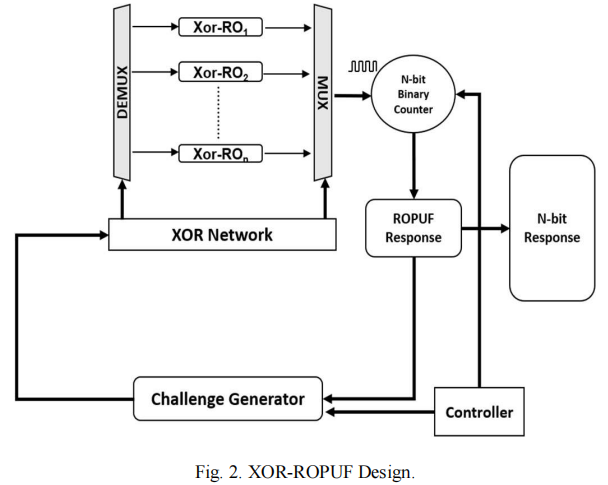

图 2 显示的是已实现的 XOR-ROPUF,从 PUF 生成的响应反馈到挑战生成器。XOR 网络接收来自挑战生成器的挑战,并将响应结合起来生成新的挑战。PUF 设计采用 16 位挑战并生成 16 位响应。

2.2.2 基于 PUF 的认证方案

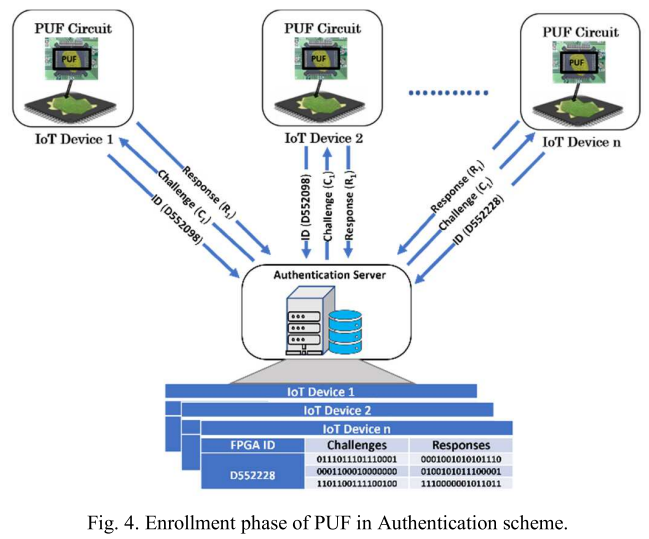

使用上述提出的轻量级 XOR-ROPUF 进行物联网设备的身份认证,下图是物联网设备与认证服务器之间为确保数据一致性和完整性而提出的方案。

所提出的基于 PUF 的物联网设备认证方案降低了认证漏洞的风险,提出的技术可通过与待认证的物联网设备通信来存储和更新挑战与响应对。

基于 PUF 的认证方案由两个步骤组成,分别是注册和认证,上述保证了认证过程的安全;

- 第一阶段:注册

第一阶段注册的过程中,认证端通过发送 n 个挑战给客户端,获取与之响应的 n 个响应,并将挑战-响应对 CRPs 记录在一个安全的数据库中; 每个客户端都会经过该过程进行注册,具体流程如下图所示;

- 第二阶段:认证

认证端通过物联网设备的唯一 ID 辨认物联网设备,认证端在从数据库中选取该设备的 CRPs 的任意挑战发送给客户端(物联网设备)获取其响应与数据库中存储的 CRP 进行对比,一致则认为正确;

三、研究创新点

XOR-ROPUF的硬件实现利用FPGA固有的物理特性来实现安全、可靠和可信的物联网应用。

所提出的基于安全PUF的方案消除了传统方法的一些缺点,并解释了如何使用PUF来构建低成本的身份验证方案。提出的基于puf的安全增强方案解决了高安全性物联网网络的需求。

四、实验结果分析

4.1 实验结果

Art ix 7 FPGAs指的是 Xilinx Artix-7 系列现场可编程门阵列(Field Programmable Gate Arrays,FPGAs)

- FPGA 是什么?

- FPGA 是一种可编程的集成电路,用户可以根据需求设计电路功能。

- 它包含可配置逻辑块(CLBs)、存储单元、输入/输出单元以及可编程互连。

- Artix-7 系列的特点

- 制造工艺:采用 28nm 制造工艺,具备高性能和低功耗的特性。

- 适用场景:专为功耗敏感的中低端应用设计,例如嵌入式系统、工业控制和信号处理。

- 性能优势:

- 低功耗:相比更高性能的 Kintex 和 Virtex 系列,Artix-7 的功耗更低。

- 成本效益:价格较低,适合资源受限的应用。

- 主要特性

- 支持可编程逻辑设计,适用于实现 PUF 的复杂逻辑和测量功能。

- 提供高速 I/O 接口,用于与外部设备通信。

- 集成硬核模块(如 DSP 块和存储单元),方便处理数据。

在上述认证过程中,只有进行两次挑战-响应验证成果,才认为该物联网设备成功进行身份认证;

该实验设计是在安装在Diligent Nexys 4板上的Xilinx Artix 7 fpga上实现的, 通过与其他相似设计方案的一致性、唯一性、位混叠、可靠性进行对比,实验结果如下表所示:

| 设计 | 一致性 | 唯一性 | 位混叠 | 可靠性 |

|---|---|---|---|---|

| XOR-ROPUF | 50.76% | 49.40% | 48.35% | 99.8% |

| Inverter ROPUF | 47.02% | 45.15% | 47.20% | 98.0% |

| ROPUF | 50.56% | 47.24% | 50.56% | 99.14% |

| APUF | 55.69% | 7.20% | 19.57% | 99.76% |

4.2 可延展方向

尝试设计提高一致性、唯一性和位混叠的 PUF 身份认证设计方案;

主要的修改方向是如何生成挑战-响应对(CRPs)。